Norske sikkerhetseksperter har avdekket det som beskrives som gapende hull i cybersikkerheten om bord på flytende naturgass-skip (LNG-skip). Funnene, omtalt av Digi.no, tegner et dystert bilde: I et worst-case-scenario kan en angriper manipulere skipssystemer på en måte som setter fartøyets stabilitet i fare.

Skipene styres av utdatert teknologi

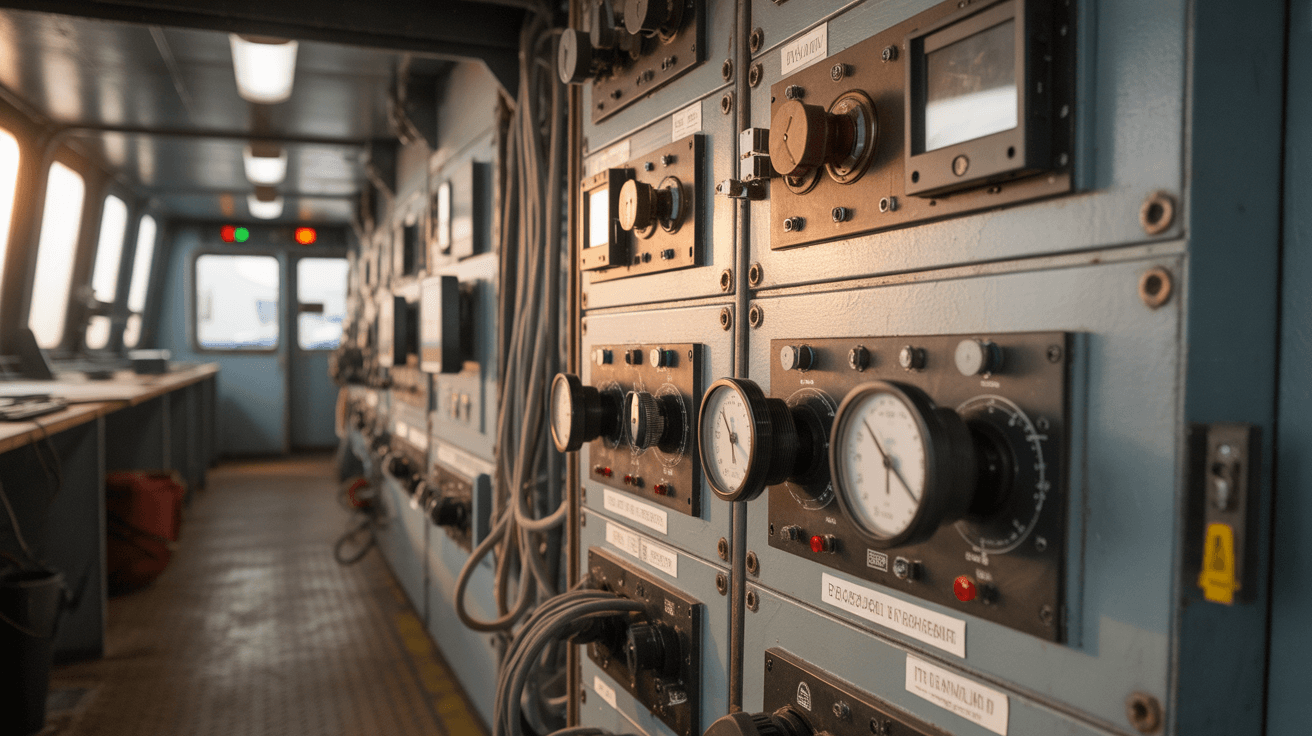

Et gjennomgående problem er at kritiske systemer om bord — som lasthåndtering, nødavstengning og styring av fordampningsgass — er bygget på eldre plattformer som ikke ble utviklet med moderne cybertrusler i bakhodet. Svakheter som manglende tofaktorautentisering, dårlig nettverkssegmentering og sårbar telemetri er utbredt, ifølge forskningsdata fra DNV og andre maritime sikkerhetsaktører.

Guillaume Leleu, seniorkonsulent for maritim cybersikkerhet i DNV, peker på et strukturelt dilemma: Eldre skip som ikke er bygget for høye sikkerhetskrav kobles nå opp mot kritisk infrastruktur på land som faktisk er pålagt strenge krav. Det er i dette skjæringspunktet angriperne finner sine innganger.

En enkelt breach kan kompromittere mannskap, enkeltskip, hele flåter, terminaler — og selve LNG-lasten.

Angrepsvektorer og hybride trusler

Ransomware, phishing og direkte systeminnbrudd er de mest dokumenterte angrepsmåtene mot maritime aktører. Men ekspertene advarer også om mer sammensatte trusler: statlige og kriminelle aktører kan kombinere digitale angrep på logistikk- og terminalssystemer med desinformasjonskampanjer og geopolitisk press for å påvirke energiforhandlinger.

Et konkret eksempel på grenseoverskridende utnyttelse kom i august 2024, da det russiske LNG-skipet Pioneer ifølge forskningsdata benyttet GPS-spoofing for å unngå oppdagelse i norske arktiske farvann og omgå sanksjoner.

Norge i sentrum — men LNG-skip faller utenfor regelverket

LNG-transport er ikke bare en global næring — det er en bærebjelke i norsk eksport og europeisk energisikkerhet. Norges rolle som stor LNG-eksportør gjør at sårbarheter i denne flåten direkte berører norske interesser.

Et paradoks i det europeiske regelverket gjør situasjonen vanskeligere: NIS2-direktivet, som stiller strenge cybersikkerhetskrav, gjelder for flytende lagrings- og regassifiseringsenheter (FSRU-er), men ikke for LNG-transportskip. Martin Cartwright, global forretningsdirektør for gasskipssegmentet i DNV, beskriver dette som en «markant kontrast» som sektoren bør ta på alvor. Spesielt problematisk er situasjonen når LNG-skip kobles direkte til FSRU-er som faktisk er regulert.

Reguleringstrykk på vei

Svante Einarsson, leder for maritim cybersikkerhetsrådgivning i DNV for EMEA og APAC, antyder at regulatorisk innstramming kan komme raskt. Han påpeker at når den amerikanske kystvakten innfører nye krav, er det vanlig at andre flaggstater følger etter med tilsvarende regelverk.

DNVs egen rapport slår fast at maritim sektor må slutte å behandle cybertrusler som et teknisk nisjeprosjekt og i stedet anerkjenne det som en forretningsrisiko på lik linje med andre operasjonelle farer. Mer enn halvparten av maritime fagfolk i selskapets undersøkelse forventer at cyberangrep vil forstyrre skip- eller flåteoperasjoner i løpet av de nærmeste årene.

For Norges del er dette ikke bare en abstrakt global utfordring. Med en av verdens største handelsflåter og en dominerende posisjon i LNG-markedet, er norske rederier og myndigheter nødt til å respondere — før noen gjør det for dem.